- 1PS提示:因为图层已锁定,无法编辑图层的处理方法

- 2picacg苹果版怎么找不到|picacg ios版是不是下架了介绍

- 3Adobe Illustrator CS5 序列号大全

- 4ACDsee注册码免费分享(含ACDsee18、ACDsee10等版本)

- 5Potato(土豆聊天)怎么换头像|Potato app更改头像方法介绍

- 6PDF浏览器能看3D文件吗?PDF浏览器看3D文件图文详细教程

- 7Potato(马铃薯聊天)怎么注册不了|Potato不能注册处理方法介绍

- 8最新的Adobe Illustrator CS4序列号大全

- 9Intel i7-9700K性能跑分曝光:同代提升约12%

- 10XP系统怎么清除缓存?

- 11Intel Z390主板有望10月8日公布:8核9代酷睿随后登场

- 12XP系统安装chrome无法找到入口怎么处理?

ARP欺骗解决

ARP(Address Resolution Protocol, 地址解析协议)是一个位于TCP/IP协议栈中的低层协议, 负责将某个IP地址解析成对应的MAC地址。

在局域网中, 网络中实际传输的是“帧”, 帧里面是有目标主机的MAC地址的。 在以太网中, 一个主机要和另一个主机进行直接通信, 必须要知道目标主机的 MAC地址。 但这个目标MAC地址是如何获得的呢?它就是通过地址解析协议获得的。 所谓‘地址解析“就是主机在发送帧前将目标IP地址转换成目标MAC地址的过程。 ARP协议的基本功能就是通过目标设备的IP地址, 查询目标设备的MAC地址, 以保证通信的顺利进行。

二、 ARP的工作原理

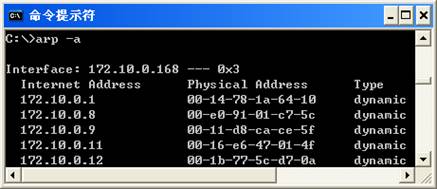

在每台安装有TCP/IP协议的电脑里都有一个ARP缓存表, 表里的IP地址与MAC地址是一一对应的, 在命令提示符下, 输入“arp -a”就可以查看ARP缓存表中的内容了:

注:用“arp -d”命令可以删除ARP表的内容;用“arp -s”可以手动在ARP表中指定IP地址与MAC地址的对应。

我们以主机A(192.168.1.5)向主机B(192.168.1.1)发送数据为例。 当发送数据时, 主机A会在自己的ARP缓存表中寻找是否有目标 IP地址。 如果找到了, 也就知道了目标MAC地址, 直接把目标MAC地址写入帧里面发送就可以了;如果在ARP缓存表中没有找到相对应的IP地址, 主机A 就会在网络上发送一个广播, 目标MAC地址是“FF.FF.FF.FF.FF.FF”, 这表示向同一网段内的所有主机发出这样的询问:“192.168.1.1的MAC地址是什么?”网络上其他主机并不响应ARP询问, 只有主机B接收到这个帧时, 才向主机A做出这样的回应:“192.168.1.1的MAC地址是00-aa-00-62-c6-09”。 这样, 主机A就知道了主机B的MAC地址, 它就可以向主机B发送信息了。 同时它还更新了自己的ARP缓存表, 下次再向主机B发送信息时, 直接从ARP缓存表里查找就可以了。

ARP缓存表采用了老化机制, 在一段时间内如果表中的某一行没有使用, 就会被删除, 这样可以大大减少ARP缓存表的长度, 加快查询速度。

作为攻击源的主机伪造一个ARP响应包, 此ARP响应包中的IP与MAC地址对与真实的IP与MAC对应关系不同, 此伪造的ARP响应包广播出去后, 网内其它主机ARP缓存被更新, 被欺骗主机ARP缓存中特定IP被关联到错误的MAC地址, 被欺骗主机访问特定IP的数据包将不能被发送到真实的目的主机, 目的主机不能被正常访问。

四、 ARP欺骗的症状

网络时断时通

网络中断, 重启网关设备, 网络短暂连通

内网通讯正常、网关不通;

频繁提示IP地址冲突;

硬件设备正常, 局域网不通;

特定IP网络不通, 更换IP地址, 网络正常;

禁用-启用网卡, 网络短暂连通;

网页被重定向。

……………………

五、 ARP欺骗解决方案:

方案A:IP-MAC绑定

通过双向IP-MAC绑定可以抵御ARP欺骗, 解决由于ARP欺骗造成的网络掉线、IP冲突等问题, 保证网络畅通。

1、客户机绑定网关IP-MAC:在客户机设置网关IP与MAC为静态映射,

将如下内容复制到记事本中并保存为staticarp.reg, (网关IP、网关MAC根据实际情况填写, 例:"staticarp"="arp –s 192.168.0.1 00-01-02-03-04-05")

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\

CurrentVersion\Run]

"staticarp"="arp –s 网关IP 网关MAC "

将如下内容复制到记事本并保存到与staticarp.reg相同的文件夹位置, 文件名为run.bat, (网关IP、网关MAC根据实际情况填写, 例:"staticarp"="arp –s 192.168.0.1 00-01-02-03-04-05")

@each off

regedit /s .\runstaticarp.reg

arp -s网关IP 网关MAC

双击运行run.bat

2、利用APC的软件分发功能给客户机分发IP-MAC绑定程序

将staticarp.reg、run.bat保存到同一文件夹下, 登录Ahnlab Plicy Center Admin, 服务器管理—登录分发软件—添加, <要分发的文件夹>选中保存staticarp.reg、run.bat的文件夹, <执行压缩文件名>中输入对所选择的文件夹压缩后生成的压缩文件的名称, <登录包名称>中输入应用程序名称, <说明>中输入简单说明, <解压缩后执行文件>中输入run.bat, 单击<确定>。

Ahnlab Plicy Center Admin—策略管理中选中需要分发的群组或客户机, 点右键, 紧急安全指令-分发, 选中<一般软件>, 选中要分发的软件, 点击<确认>。

3、网关绑定客户机IP-MAC:使用支持IP/MAC绑定的网关设备, 在网关设备中设置客户机的静态IP-MAC列表。

注:方案A可以抵御ARP欺骗, 保证网络正常运行, 但不能定位及清除ARP攻击源。

方案B:利用ARP命令及nbtscan定位ARP攻击源

1、确定ARP攻击源MAC地址

ARP欺骗发作时, 在受到ARP欺骗的计算机命令提示符下输入arp –a, APP缓存中网关IP对应的MAC地址如果不是真实的网关MAC地址, 则为ARP攻击源的MAC地址, 一个MAC地址对应多个IP地址的为ARP攻击源的MAC地址;在网关ARP缓存中一个MAC对应多个IP的为ARP攻击源的MAC地址。

2、定位ARP攻击源计算机

已全网面署APC2.5的环境:在Policy Center Admin 2.5中, 查找agent, 查找ARP攻击源的MAC地址, 定位攻击源计算机。

未布署APC2.5的环境:运行Nbtscan MAC扫描器gui.exe, 输入局域网IP地址范围, 点击开始, 显示局域网内IP、计算机名与MAC对应关系, 查找ARP攻击源MAC对应的IP地址及计算机名, 根据IP地址及计算机名定位攻击源计算机。

方案

推荐资讯 总人气榜

最新教程 本月人气

- 1对于mysql 优化 insert 性能 的相关介绍

- 2对于mysql general log 的相关设置

- 3怎么使用PDO查询mysql避开SQL注入的方法

- 4对于php flock 使用案例的讲解

- 5通过PDO 查询mysql返回字段整型变为String型的处理方法

- 6怎么通过MySql查看与更改auto_increment的方法

- 7对于mysql 严格模式 Strict Mode的说明讲解

- 8对于mysql互换表中2列数据方法的讲解

- 9对于mysql 时间戳格式化函数from_unixtime的使用说明

- 10对于mysql函数concat与group_concat使用说明事项

- 11对于mysql innodb打开失败无法重启的处理方法讲解

- 12怎么通过MySQL查看数据库表容量大小

相关文章