- 1PS提示:因为图层已锁定,无法编辑图层的处理方法

- 2picacg苹果版怎么找不到|picacg ios版是不是下架了介绍

- 3Adobe Illustrator CS5 序列号大全

- 4ACDsee注册码免费分享(含ACDsee18、ACDsee10等版本)

- 5Potato(土豆聊天)怎么换头像|Potato app更改头像方法介绍

- 6PDF浏览器能看3D文件吗?PDF浏览器看3D文件图文详细教程

- 7Potato(马铃薯聊天)怎么注册不了|Potato不能注册处理方法介绍

- 8最新的Adobe Illustrator CS4序列号大全

- 9Intel i7-9700K性能跑分曝光:同代提升约12%

- 10XP系统怎么清除缓存?

- 11Intel Z390主板有望10月8日公布:8核9代酷睿随后登场

- 12XP系统安装chrome无法找到入口怎么处理?

电信级IP技术的发展成熟使得话音、数据、视频和移动等应用的融合成为必然, 统一通讯已成为发展的趋势。 以IP技术为核心进行网络改造并承载多种新型业务以提升竞争力, 是固网运营商的发展方向。 而以太网技术由于标准化程度高、应用广泛、带宽提供能力强、扩展性良好、技术成熟, 设备性价比高, 对IP的良好支持, 成为城域网和接入网的发展趋势。 但是, 由于以太网技术的开放性和其应用广泛, 也带来了一些安全上的问题。 特别是当网络由原有的单业务承载转为多业务承载时, 安全问题带来的影响愈发明显, 已经逐步影响到业务的开展和部署。

目前接入网常见的攻击包括ARP“中间人“攻击、IP/MAC欺骗攻击、DHCP/ARP报文泛洪攻击等。

网络攻击

ARP“中间人”攻击

按照ARP协议的设计, 一个主机即使收到的ARP应答并非自身请求得到的, 也会将其IP地址和MAC地址的对应关系添加到自身的ARP映射表中。 这样可以减少网络上过多的ARP数据通信, 但也为“ARP欺骗”创造了条件。

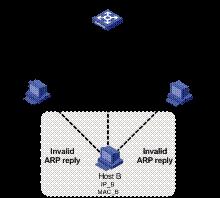

如下图示, Host A和Host C通过Switch进行通信。 此时, 如果有黑客(Host B)想探听Host A和Host C之间的通信, 它可以分别给这两台主机发送伪造的ARP应答报文, 使Host A和Host C用MAC_B更新自身ARP映射表中与对方IP地址相应的表项。 此后, Host A 和Host C之间看似“直接”的通信, 实际上都是通过黑客所在的主机间接进行的, 即Host B担当了“中间人”的角色, 可以对信息进行了窃取和篡改。 这种攻击方式就称作“中间人(Man-In-The-Middle)攻击”。

常见的欺骗种类有MAC欺骗、IP欺骗、IP/MAC欺骗, 黑客可以伪造报文的源地址进行攻击, 其目的一般为伪造身份或者获取针对IP/MAC的特权, 另外此方法也被应用于DoS( Deny of Service, 拒绝服务)攻击, 严重的危害了网络安全。

为了防止IP/MAC欺骗攻击, H3C低端以太网交换机提供了IP过滤特性, 开启该功能后, 交换机可以强制经过某一端口流量的源地址符合动态获取的DHCP Snooping表项或静态配置的IP与MAC绑定表项的记录, 防止攻击者通过伪造源地址来实施攻击。 此外, 该功能也可以防止用户随便指定IP地址, 造成的网络地址冲突等现象。

DHCP报文泛洪攻击

DHCP报文泛洪攻击是指:恶意用户利用工具伪造大量DHCP报文发送到服务器, 一方面恶意耗尽了IP资源, 使得合法用户无法获得IP资源;另一方面,如果交换机上开启了DHCP Snooping功能, 会将接收到的DHCP报文上送到CPU。 因此大量的DHCP报文攻击设备会使DHCP服务器高负荷运行, 甚至会导致设备瘫痪。

ARP报文泛洪攻击

ARP报文泛洪类似DHCP泛洪, 同样是恶意用户发出大量的ARP报文, 造成L3设备的ARP表项溢出, 影响正常用户的转发。

安全防范

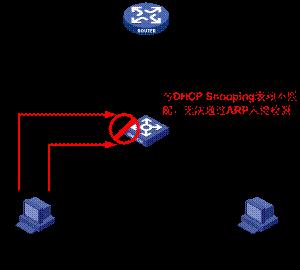

对于上述的几种攻击手段, H3C接入网解决方案在用户接入侧利用DHCP SNOOPING, 提供相应的防范手段。

DHCP Snooping表项的建立

开启DHCP Snooping功能后, H3C接入交换机根据设备的不同特点可以分别采取监听DHCP-REQUEST广播报文和DHCP-ACK单播报文的方法来记录用户获取的IP地址等信息。 目前, 交换机的DHCP Snooping表项主要记录的信息包括:分配给客户端的IP地址、客户端的MAC地址、VLAN信息、端口信息、租约信息。 ARP入侵检测功能

ARP入侵检测功能工作机制

为了防止ARP中间人攻击, 接入交换机支持将收到的ARP(请求与回应)报文重定向到CPU, 结合DHCP Snooping安全特性来判断ARP报文的合法性并进行处理, 具体如下。

l 当ARP报文中的源IP地址及源MAC地址的绑定关系与DHCP Snooping表项或者手工配置的IP静态绑定表项匹配, 且ARP报文的入端口及其所属VLAN与DHCP Snooping表项或者手工配置的IP静态绑定表项一致, 则为合法ARP报文, 进行转发处理。

l 当ARP报文中的源IP地址及源MAC地址的绑定关系与DHCP Snooping表项或者手工配置的IP静态绑定表项不匹配, 或ARP报文的入端口, 入端口所属VLAN与DHCP Snooping表项或者手工配置的IP静态绑定表项不一致, 则为非法ARP报文, 直接丢弃, 并通过Debug打印出丢弃信息提示用户。

手工配置IP静态绑定表项

DHCP Snooping表只记录了通过DHCP方式动态获取IP地址的客户端信息, 如果用户手工配置了固定IP地址, 其IP地址、MAC地址等信息将不会被DHCP Snooping表记录, 因此不能通过基于DHCP Snooping表项的ARP入侵检测, 导致用户无法正常访问外部网络。

为了能够让这些拥有合法固定IP地址的用户访问网络, 交换机支持手工配置IP静态绑定表的表项, 即:用户的IP地址、MAC地址及连接该用户的端口之间的绑定关系。 以便正常处理该用户的报文。

ARP信任端口设置

由于实际组网中, 交换机的上行口会接收其他设备的请求和应答的ARP报文, 这些ARP报文的源IP地址和源MAC地址并没有在DHCP Snooping表项或者静态绑定表中。 为了解决上行端口接收的ARP请求和应答报文能够通过ARP入侵检测问题, 交换机支持通过配置ARP信任端口, 灵活控制ARP报文检测功能。 对于来自信任端口的所有ARP报文不进行检测, 对其它端口的ARP报文通过查看DHCP Snooping表或手工配置的IP静态绑定表进行检测。 IP过滤功能

IP过滤功能是指交换机可以通过DHCP Snooping表项和手工配置的IP静态绑定表, 对非法IP报文进行过滤的功能。

在端口上开启该功能后, 交换机首先下发ACL规则, 丢弃除DHCP报文以外的所有IP报文。 (同时, 需要考虑DHCP Snooping信任端口功能是否启动。 如果没有启动, 则丢弃DHCP应答报文, 否则, 允许DHCP应答报文通过。 )接着, 下发ACL规则, 允许源IP地址为DHCP Snooping表项或已经配置的IP静态绑定表项中的IP地址的报文通过。

交换机对IP报文有两种过滤方式:

根据报文中的源IP地址进行过滤。 如果报文的源IP地址、接收报文的交换机端口号与DHCP Snooping动态表项或手工配置的IP静态绑定表项一致, 则认为该报文是合法的报文, 允许其通过;否则认为是非法报文, 直接丢弃。

根据报文中的源IP地址和源MAC地址进行过滤。 如果报文的源IP地址、源MAC地址、接收报文的交换机端口号, 与DHCP Snooping动态表项或手工配置的IP静态绑定表项一致, 则认为该报文是合法的报文, 允许其通过;否则认为是非法报文, 直接丢弃。

DHCP/ARP报文限速功能

为了防止DHCP报文泛洪攻击, 接入交换机支持配置端口上对DHCP/ARP报文的限速功能。 开启该功能后, 交换机对每秒内该端口接收的DHCP/ARP报文数量进行统计, 如果每秒收到的报文数量超过设定值, 则认为该端口处于超速状态(即受到攻击)。 此时, 交换机将关闭该端口, 使其不再接收任何报文, 从而避免设备受到大量报文攻击而瘫痪。

同时, 设备支持配置端口状态自动恢复功能, 对于配置了报文限速功能的端口, 在其因超速而被交换机关闭后, 经过一段时间可以自动恢复为开启状态。

用户隔离

运营商网络中, 通过用户隔离技术可以有效的防范用户间的相互影响, 同样也可以避免ARP“中间人”攻击、伪DHCP服务器攻击等。

通过上述几种技术的配套使用, 可以有效的降低在接入网中常见的安全隐患, 保障运营商业务的正常运行。 ![]()

推荐资讯 总人气榜

最新教程 本月人气

- 1国内软粉福利 全球首家Surface尊享体验区开业!

- 2Xbox One日本销量被PS4碾压 微软不服输

- 3廉价了却没人要:Intel酷睿i9处理器销量尴尬了

- 4SATA、M.2 SSD到底买谁?结果浅显易懂...

- 5NV果然留一手:GTX 1060矿卡性能大提升

- 6腰斩Broadwell-E!Intel10核Core i9预售 7499元

- 7NVIDIA全新挖矿卡GP104曝光:别想玩游戏

- 82019元还2年质保!微软官方翻新Surface开卖

- 912万!苹果最强台式机iMac Pro:用上Intel最强CPU

- 101700元!华硕15寸超薄便携显示器:拎起来就走

- 11855元!微软推Surface键盘指纹识别版

- 12都怪挖矿:1999元买AMD RX 480赚翻了